Сегодня появились новые сведения о том, что у компании AMD могут быть серьезные неприятности в контексте обеспечения высокой степени безопасности своих продуктов – речь идет об обнаруженных новых уязвимостях процессоров AMD Ryzen. Впервые об этом высказались специалисты из CTSlabs, которые тут же проверили эти потенциальные уязвимости в деле и опубликовали отдельную статью с видео-пояснением относительно реального положения вещей. Они отметили, что всего было обнаружено 16 новых уязвимостей, поделенных на четыре основных класса, каждый из которых связан с той или иной областью работы процессора. Разумеется, потенциальным злоумышленникам все же понадобится физический доступ к ПК, однако одного раза вполне достаточно.

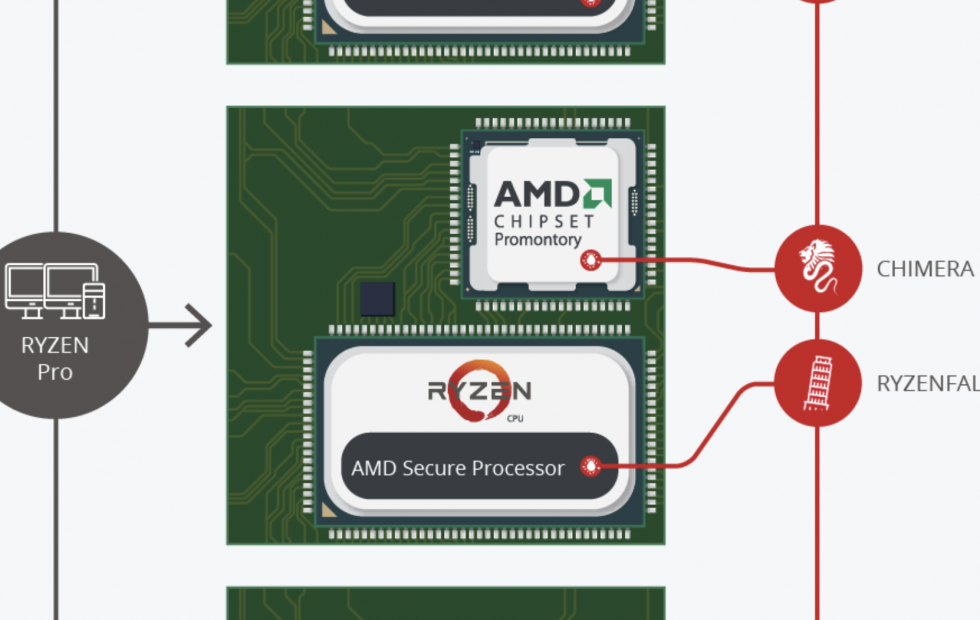

Предполагается также, что эти уязвимости равным образом относятся и к новейшей линейке процессоров EPYC, хотя пока что это неподтвержденная информация. Специалисты обнаружили четыре класса уязвимостей – Ryzenfall, Masterkey, Fallout и Chimera, каждый из которых соотносится с определенным подтипом уязвимостей в программной и аппаратной работе процессоров AMD.

Ryzenfall позволяет хакерам взять контроль над утилитой AMD Secure Processor – в особенности в опасности находятся специальные рабочие станции на процессорах Ryzen. Fallout влияет на сервера с линейкой EPYC, а Masterkey главным образом сосредотачивается на обеспечении физической работы чипов процессоров, что является одним из наиболее “лакомых” кусочков в работе потенциальных злоумышленников. Что же касается Chimera, то данный класс позволяет создавать дополнительные бэк-доры в рабочих станциях Ryzen Pro.

Все эти обнаруженные уязвимости не могут не вызывать опасений – и они вызывают, что было отмечено непосредственно в стане AMD. Впрочем, специалисты из CTSlabs прибегли к такому анализу неслучайно – предполагается, что это является частью маркетинговой кампании AMD по привлечению внимания к своей продукции. В любом случае, на данный момент ответственные специалисты из AMD заняты устранением данных уязвимостей и работой над дополненной структурой и функционалом классов и подклассов управления центральными процессорами.